Инструкция

1

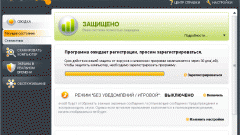

Никогда не работайте в сети интернет без брандмауэра (фаервола) и антивирусной программы. Настройте антивирус на автоматическое обновление баз, вместо брандмауэра Windows установите программу от стороннего производителя. Не стремитесь приобрести популярный фаервол, более надежную защиту в данном случае обеспечит менее известная программа. Хакеры хорошо знают, какие брандмауэры наиболее популярны, и «учат» троянские программы их обходить. Встроенный брандмауэр Windows в этом плане оказывается самым ненадежным.

2

Троянские программы, в подавляющем большинстве случаев, попадают на компьютер со скачанными из интернета файлами, при переходе по непроверенным ссылкам и при посещении зараженных интернет-страниц. Не доверяйте файлам из сомнительных источников, очень многие из них заражены троянами. Не переходите по ссылкам в письмах от незнакомых людей. Своевременно обновляйте операционную систему, это позволит закрыть выявленные уязвимости.

3

Обязательно включите отображение расширения файлов. Откройте любую папку или диск, дальше пройдите: «Сервис – Свойства папки – Вид». Снимите птичку с опции «Скрывать расширения для зарегистрированных типов файлов». Работая с файлами, всегда смотрите на их расширения, они должны соответствовать типам файлов.

4

Иногда вредоносные исполнимые файлы маскируются путем отделения расширения от имени файла большим количеством пробелов. При этом пользователь вроде бы видит, например, файл фотографии: foto.jpeg…….(много пробелов).exe. Фальшивое расширение «jpeg» вводит в заблуждение, реальное расширение .exe скрывается за границей окна. Открывая подобную «фотографию», пользователь запускает исполнимый вредоносный файл.

5

Если вы подозреваете, что троянская программа все-таки попала на ваш компьютер, попробуйте отыскать ее самостоятельно. Прежде всего, вам понадобится хорошая программа для просмотра запущенных процессов – например, AnVir Task Manager. Она позволяет видеть список процессов, имена и местонахождение исполнимых файлов, их ключи запуска.

6

Запустите программу, откройте список процессов. Опасные и подозрительные процессы будут выделены в списке цветом. Определите, каким программам принадлежат эти процессы, это можно сделать, посмотрев путь к исполнимому файлу. При необходимости остановите опасные процессы, удалите их исполнимые файлы и ключи запуска в системном реестре.

7

Некоторые троянские программы, так называемые бэкдоры, позволяют злоумышленнику удаленно управлять вашим компьютером. Серверная часть такой программы находится на компьютере жертвы, клиентская – на компьютере хакера. При этом серверная часть «висит» на каком-то порту, ожидая соединения. Чтобы проверить, нет ли у вас подобных соединений, откройте командную строку: «Пуск – Все программы – Стандартные – Командная строка».

8

Введите в командной строке команду netstat –aon и нажмите Enter. Перед вами появится список всех интернет-подключений. В колонке «Локальный адрес» вы увидите локальные адреса и порты, открытые на вашем компьютере. В колонке «Внешний адрес» будут указаны ip-адреса, с которыми соединялся или соединен в данный момент ваш компьютер. Текущее состояние подключения отражено в колонке «Состояние». В последней колонке – PID – указаны идентификаторы процессов.

9

Чтобы узнать, какая программа открывает тот или иной порт, наберите там же, в командной строке, команду tasklist. Вы увидите список всех процессов с их идентификаторами. Посмотрев в списке подключений PID подозрительного процесса, найдите этот идентификатор в списке процессов и посмотрите, какой программе он принадлежит.

10

Закройте опасные процессы, введя в командной строке taskkill /pid 1234 /f и нажав Enter. Параметр f нужен для принудительного завершения процесса, вместо «1234» введите нужный вам идентификатор.

Источники:

- Программа для удаления троянов, 30-дневная бесплатная версия.